信息來源:FreeBuf

話不多說���,直接上攻擊演示視頻!

近期�����,研究人員發(fā)現(xiàn)了一種惡意JavaScript文件�。這種惡意JS文件能夠在用戶毫不知情的情況下在網(wǎng)站或App中悄悄進(jìn)行加載,當(dāng)用戶使用智能手機(jī)訪問網(wǎng)站或App時(shí)�,它就能夠在后臺(tái)通過各種手機(jī)傳感器來訪問并收集用戶手機(jī)中的數(shù)據(jù),攻擊者將能夠利用這些收集到的數(shù)據(jù)來破解用戶的密碼或PIN碼�����。

這種新型攻擊技術(shù)是由英國紐卡斯?fàn)柎髮W(xué)的一個(gè)安全研究團(tuán)隊(duì)發(fā)現(xiàn)的,研究人員表示�,這種惡意腳本能夠利用25種不同的傳感器來收集數(shù)據(jù),在對這些收集到的數(shù)據(jù)進(jìn)行整合之后��,攻擊者將能夠推斷出目標(biāo)用戶在手機(jī)上所輸入的內(nèi)容���。

并非所有的傳感器都會(huì)受到操作系統(tǒng)權(quán)限的限制

這種攻擊技術(shù)之所以能夠存在��,主要是因?yàn)槟承?yīng)用程序不會(huì)受到手機(jī)操作系統(tǒng)的權(quán)限限制,例如Web瀏覽器����,而像這樣的App將能夠訪問手機(jī)所有的傳感器數(shù)據(jù)。

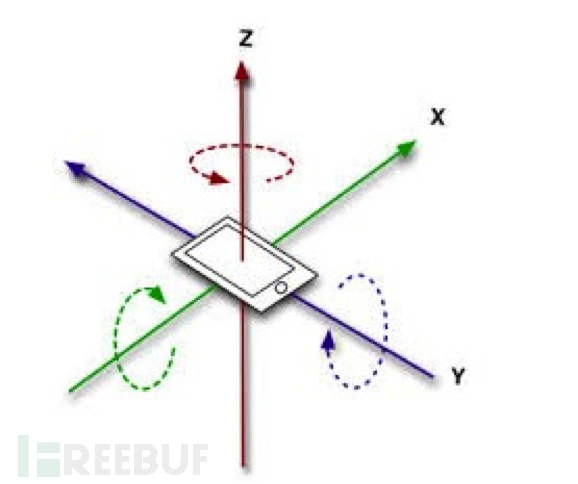

根據(jù)目前智能手機(jī)內(nèi)置的權(quán)限模型��,當(dāng)App需要訪問例如GPS�����、照相機(jī)或麥克風(fēng)這樣的傳感器時(shí)�,手機(jī)會(huì)要求用戶對相應(yīng)操作賦權(quán),但是當(dāng)App訪問手機(jī)的加速計(jì)����、陀螺儀����、NFC和重力感應(yīng)器的數(shù)據(jù)時(shí)�,手機(jī)并不會(huì)向用戶發(fā)出權(quán)限請求。由于硬件成本不高�,這些傳感器正在成為現(xiàn)代智能手機(jī)的標(biāo)配,但移動(dòng)端操作系統(tǒng)更新升級(jí)的腳步卻沒有跟上���,所以才導(dǎo)致了這一問題的出現(xiàn)�。

攻擊依賴于惡意JavaScript代碼

為了驗(yàn)證這種攻擊�����,研究人員編寫了一個(gè)名叫PINlogger.js的JavaScript文件�����,這個(gè)文件能夠訪問這些不受系統(tǒng)權(quán)限控制的傳感器���,并從中獲取傳感器的使用日志等數(shù)據(jù)�����。

如果用戶允許瀏覽器或者已被感染的App在手機(jī)后臺(tái)運(yùn)行的話���,那么當(dāng)用戶在使用其他的App時(shí)�����,PINlogger.js腳本就會(huì)持續(xù)收集傳感器數(shù)據(jù)�����。此時(shí)��,用戶在任何時(shí)候所輸入的PIN碼以及密碼都會(huì)被PINlogger.js記錄下來�,而這些數(shù)據(jù)將會(huì)發(fā)送至攻擊者所控制的服務(wù)器���。由于手機(jī)中配備的傳感器越來越多,所以攻擊者可以收集到的數(shù)據(jù)量也就會(huì)更大�����,這也將導(dǎo)致攻擊者破解用戶輸入內(nèi)容的成功率就會(huì)更高�。

該研究團(tuán)隊(duì)的Siamak Shahandashti博士表示:“這就好比是在玩拼圖一樣,你所得到的信息越多�,你就能夠越快拼出完整的圖?����!?/span>

攻擊者猜測PIN碼的準(zhǔn)確率非常高

研究人員表示,他們所訓(xùn)練的人工智能網(wǎng)絡(luò)可以僅僅通過監(jiān)聽手機(jī)運(yùn)動(dòng)和方向傳感器的數(shù)據(jù)流(這種數(shù)據(jù)無需特殊的訪問權(quán)限)來破解用戶的密碼�。據(jù)了解,他們總共對50多臺(tái)用戶設(shè)備進(jìn)行了測試���,而在他們的首次測試中�,四位數(shù)字PIN碼的破解成功率竟高達(dá)74%�。在對神經(jīng)網(wǎng)絡(luò)進(jìn)行了進(jìn)一步訓(xùn)練之后,第二次和第三次測試的成功率相應(yīng)增長到了86%和94%�。除此之外,研究人員也對破解算法進(jìn)行了升級(jí)��,現(xiàn)在已經(jīng)能夠處理字母和數(shù)字混合的密碼了�。

根據(jù)研究人員透露的信息,他們這項(xiàng)研究的目的是為了提高廠商和用戶對智能手機(jī)傳感器訪問權(quán)限的關(guān)注度��,因?yàn)槟壳暗囊苿?dòng)操作系統(tǒng)廠商還沒有建立標(biāo)準(zhǔn)的權(quán)限控制模型來管理智能手機(jī)傳感器的訪問權(quán)限���。

某些瀏覽器廠商已經(jīng)修復(fù)了這個(gè)問題

該研究團(tuán)隊(duì)已經(jīng)向多家瀏覽器廠商報(bào)告了這一問題���。根據(jù)Mozilla公司的公告,火狐瀏覽器已經(jīng)從v46版本開始限制JavaScript腳本訪問手機(jī)的運(yùn)動(dòng)和方向傳感器����。除此之外��,蘋果公司也已經(jīng)在iOS 9.3的Safari瀏覽器中采取了類似的限制措施���。但需要注意的是,目前Chrome瀏覽器仍然存在 這一問題�。

對此,研究人員表示他們希望在將來能夠看到廠商從系統(tǒng)層出發(fā)來解決這一問題�,而不僅僅是在應(yīng)用程序中設(shè)置相應(yīng)的權(quán)限限制。

后話

關(guān)于這項(xiàng)研究的完整報(bào)告已經(jīng)在國際信息安全雜志上發(fā)表了�,感興趣的同學(xué)可以點(diǎn)擊查閱?����!?/span>傳送門】

* 參考來源:bleepingcomputer�, FB小編Alpha_h4ck編譯���,轉(zhuǎn)載請注明來自FreeBuf.COM